SOARを基礎から理解する。SIEMとの違いを交えて解説

サイバー攻撃が年々増加するなか、セキュリティ担当者がアラートを1つずつ手作業で確認・対応する運用が、限界を迎えつつあります。そのなかで、注目されているのが「SOAR」です。具体的に運用がどう変わるのか、SIEMとはなにが違うのか、などを基本から解説します。

SOARとは

SOARの概要

SOAR(Security Orchestration, Automation and Response)とは、セキュリティインシデントの監視、理解、意思決定、アクションまでを、1つのインターフェースで効率的に実施できるようにするソリューションを指します。ガートナーが提唱したもので、セキュリティのオーケストレーションと自動化、セキュリティインシデントプラットフォーム(SIRP)、脅威インテリジェンスプラットフォーム(TIP)を集約し、自動化とオーケストレーションだけではなく、本格的なインシデント対応機能まで統合されていることが特長です。定型的なタスクを自動処理するとともに、セキュリティインフラ全体のオーケストレーションを可能にし、セキュリティチームの生産性の向上に貢献します。

SOARは、なぜ、重要か

サイバー攻撃が増加するなか、平均的なセキュリティチームは、週174,000件以上のアラートに対処しているという調査結果もあります1。この膨大なアラートからすぐに対策すべきものを見極めなければならず、手作業での運用は大きな負担となり、深刻な脅威を見逃すリスクもあります。また、セキュリティ人材の不足からインシデントの対処・復旧に想定以上の時間がかかってしまうことも懸念されます。

この状況の解決策となるのが、SOARです。SOARでは、様々なセキュリティソリューションやツールを統合することで、包括的なデータ収集・分析を可能にし、1ヵ所のコンソールで、すべての情報にアクセスできます。自動化により、タスクを大幅に削減するほか、インシデント対応においても平均検出時間(MTTD)・平均対応時間(MTTR)をともに、短縮すると実証されています。さらに、優れたインテリジェンスによるインサイトの提示などもあり、意思決定の強化にもつながります。

SOARは、アラートや脅威の管理、分析、対応まで、一連の作業の負担を大きく軽減し、セキュリティチームが、より重要な作業に注力できるようになると期待されています。

SOARの仕組み

SOARは、大きくは自動化とオーケストレーションの2つの仕組みで構成されます。

セキュリティの自動化

セキュリティの自動化とは、人手を介することなく、自動で脅威の検出・調査・修復をおこなうことです。環境内の脅威を検出後、設定したワークフローに従って脅威を選別・調査し、対処すべきインシデントかどうかを判断して、必要なアクションを見極め、問題の封じ込め・解決までを、わずか数秒で完了します。

セキュリティのオーケストレーション

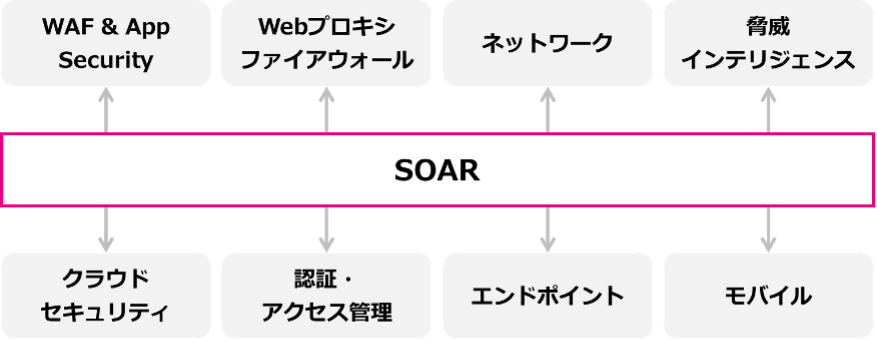

セキュリティのオーケストレーションとは、インフラ全体で相互に依存する一連のセキュリティアクションを、機械的に調整することです。様々なツールを連携させ、複数の製品・ワークフローにまたがるタスクを自動化し、インシデントの調査・対応・解決までを効率化します。

インシデントに必要な情報は、すべてダッシュボードに集約され、効率的な調査が可能になるほか、経営層や法務・人事などのセキュリティチーム以外の関係者とのコラボレーションも容易になります。

セキュリティのオーケストレーションのユースケース

<Case 1>インシデント対応を自動化

サイバー攻撃の発生源を自動で検出し、調査します。例えば、フィッシングメール検出時に、ネットワーク内のコピーを検索・駆除し、IPアドレスやURLのブロックに加えて、同様のメールがほかの人に届かないようにするところまでを、自動でおこないます。

<Case 2>脅威ハンティング

自社環境において、不審な挙動がないか、運用上のリスクが発生していないか、などを調査する脅威ハンティングも、SOARによって迅速化できます。

<Case 3>侵入テスト

SOARでは、社内リソースの検出・分類、対象の優先順位づけまでを自動化し、効率的に侵入テストを実施できます。

<Case 4>脆弱性管理の改善

新たな脆弱性が発見された際に、起こり得るリスクを選別・管理します。脆弱性に関する詳細な情報の収集・精査、侵害やそのほかの攻撃を防ぐ予防措置の実施など、プロアクティブな対策をサポートします。

自動化とオーケストレーションの違い

自動化とオーケストレーションは、似たイメージを持たれることが多くあります。セキュリティの自動化は、定型的なタスクを自動で実行し、運用の簡素化・効率化を図るものであり、取るべきアクションが決まっているものが対象です。

一方、オーケストレーションは、複数のセキュリティツールを連携させ、インシデント対応のために、総合的かつ複雑なプロセスやワークフローを実行します。

つまり、自動化が複数の個別タスクを処理するのに対し、オーケストレーションでは一連のプロセスを始めから終わりまで連携させることで迅速化を目指します。どちらが優れているというのではなく、両者を組み合わせて導入することで、セキュリティ対策の効率と生産性を最大化できます。

SOARとSIEMの違い

同時に取り上げられることの多いSOARとSIEMですが、両者はどう違うのでしょうか?

SOARは、脅威に対するアクションを自動化・効率化するための仕組みです。これに対し、SIEMは、環境内のアクティビティを可視化し、脅威をリアルタイムに特定するための仕組みで、様々なデータを収集・分析することで、通常と異なる挙動などを検知します。両者は「様々なデータを集約する」という点で共通していますが、アクションの自動化についてはSOARが得意としており、利用可能なデータを効率よく検索・相関づけ・分析するという点はSIEMが得意としています。SOARとSIEMは、補完し合う関係、と言えるでしょう。

SIEMについて更に詳しく知りたい方は、こちらを御覧ください。

SOAR導入のポイント

自社に適したSOARソリューションを導入するためには、下記のポイントを意識することが重要です。

わかりやすいレポート

社内ネットワークで何が起きているのか、を迅速に把握し、アクションにつなげるには、イベントデータや各種セキュリティ運用ツールをまとめた統合ビュー(ダッシュボード)が不可欠です。

ダッシュボードの調整

ダッシュボードに表示するデータなどをニーズにあわせてカスタマイズできると、より活用しやすくなります。

アラートの優先順位づけ・詳細整理

重要度の高いタスクなどがわかりやすく、調査に時間をかけずにアクションできるかどうかは確認しておきましょう。また、IPアドレスやドメイン名、ファイルハッシュなどの調査に必要なデータがそろっていることは必須条件です。

柔軟で容易なプレイブックの作成・管理

タスクの自動化を定義するプレイブックは、ノーコードで作成できることが理想です。また、テンプレートが用意されている、柔軟なカスタマイズが可能など、使いやすい形で管理できるか、を確認しましょう。

既存ツールとの統合

ファイアウォール、エンドポイント製品、ディレクトリサービス、SIEMなどの既存ツールへの対応状況は確認が必要です。

ガイダンスの有無

製品によっては、インテリジェントアシスタントにより、調査・対処・復旧までのヒントが提供されるものもあります。

拡張性

組織の成長にあわせて拡張できるかどうかも、重要なポイントです。

SOARの価値を最大限に引き出すには

SOARの価値を最大化するには、導入前のステップも重要です。導入までのベストプラクティスを、下記にまとめました。

1. 優先順位を確立

まずは、自動化が有効な個所について優先順位をつけることからはじめます。もっとも多いインシデントや、調査・解決に時間がかかるインシデントを明確にし、KPIに基づいて活用法を決めていきます。

2. プレイブックを作成

セキュリティチームが、もっとも時間を割いている反復作業などから、プレイブックを作成します。同時に、手順や指示書などの、ベストプラクティスを文書化することをお勧めします。

3. 既存のツール・アプリ・APIをリストアップ

すべてのツールに対応できるソリューションを選定するために、漏れなくリストアップします。SOAR導入前に、セキュリティのインフラ側のアップグレードが必要なケースもあります。

4. スタッフを教育

SOARを活用するための教育はもちろん、SOARで解決しきれない複雑なインシデントに対処するための教育も必要です。

5. 新しくできた時間を有効活用する

SOAR導入により、生産性が向上したら、空いた時間をどう活用するか、も検討しましょう。より付加価値の高いタスクに取り組めるように、体制を整えましょう。

6. 一気に導入しようとしない

SOARは、いきなり全面的に導入するのではなく、重要な領域に絞り、スモールスタートすることがポイントです。時間をかけて拡張することで、効果を最大限に引き出せます。

結論:セキュリティ運用は、SOARで最適化できる

複雑なIT環境と膨大なセキュリティアラートにどう対処するかは、セキュリティチームにとって大きな課題でした。SOARは、まさにこの課題を解決します。誤検知や何度も繰り返すアラート、リスクの低い警告などからセキュリティ担当者を開放し、「発生したアラートに対処し続ける」状況から、「疑わしいところを調査し、事前に対処する」アプローチへと転換して、組織全体のセキュリティ体制の強化を実現します。

SplunkのSOARにご関心のある方は是非製品紹介ページをチェックしてみてください。

SIEM(Splunk Enterprise Security)と組み合わせ、企業のセキュリティをより強化しましょう。

1 https://www.infosecurity-magazine.com/news/174000-alerts-per-week-besiege/

関連記事

Splunkについて

Splunkプラットフォームは、データを行動へとつなげる際に立ちはだかる障壁を取り除いて、オブザーバビリティチーム、IT運用チーム、セキュリティチームの能力を引き出し、組織のセキュリティ、レジリエンス(回復力)、イノベーションを強化します。

Splunkは、2003年に設立され、世界の21の地域で事業を展開し、7,500人以上の従業員が働くグローバル企業です。取得した特許数は1,020を超え、あらゆる環境間でデータを共有できるオープンで拡張性の高いプラットフォームを提供しています。Splunkプラットフォームを使用すれば、組織内のすべてのサービス間通信やビジネスプロセスをエンドツーエンドで可視化し、コンテキストに基づいて状況を把握できます。Splunkなら、強力なデータ基盤の構築が可能です。