特長

機能

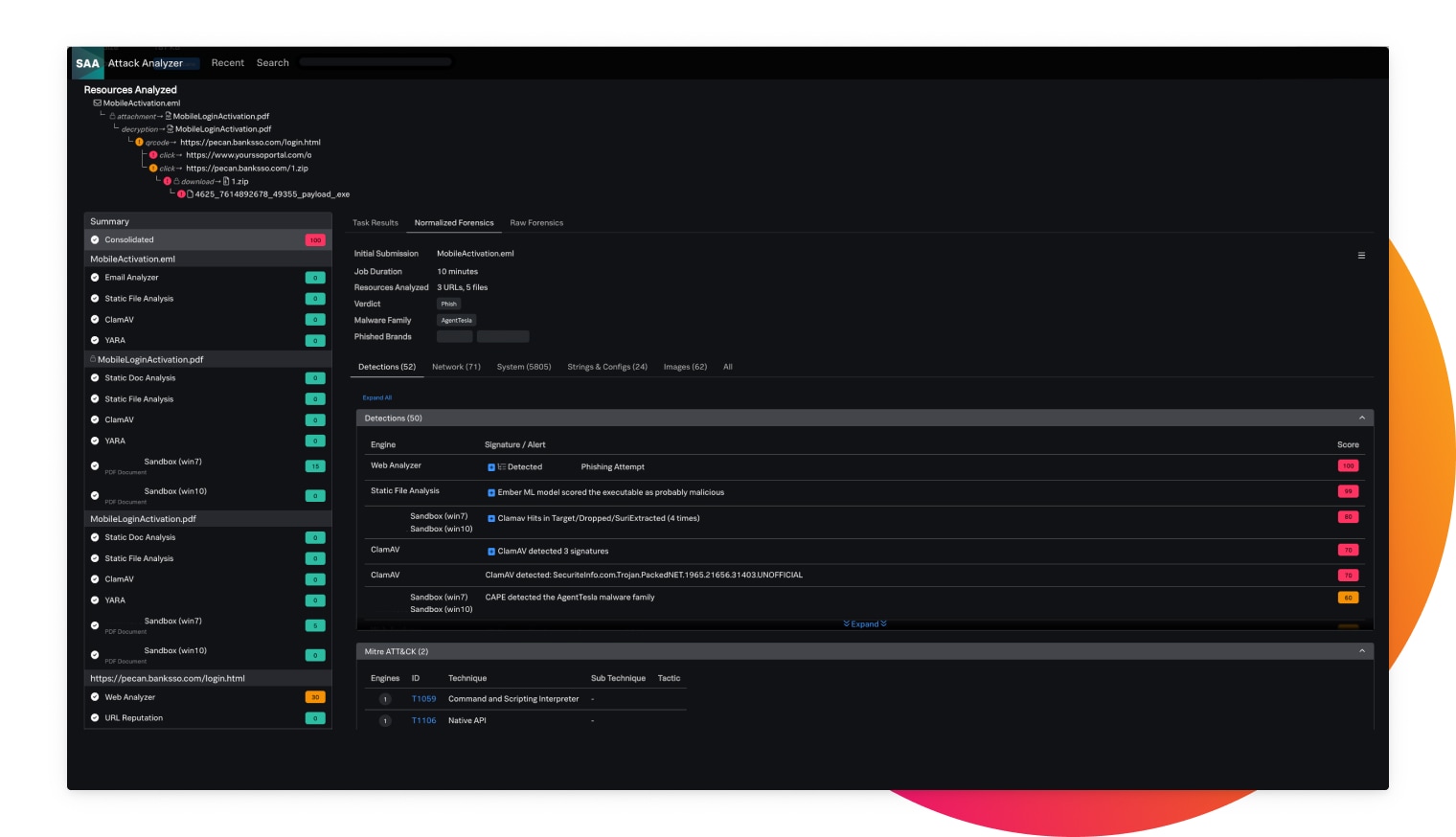

検出を効率化

クレデンシャルフィッシングでもマルウェアでも、多層型の検出テクニックで確実に検出します。

隔離環境での悪質なコンテンツの実行

Splunk Attack Analyzerの内部に独立した環境をシームレスに構築し、アナリストや組織のセキュリティを確保しながら悪質なコンテンツ、URL、ファイルにアクセス

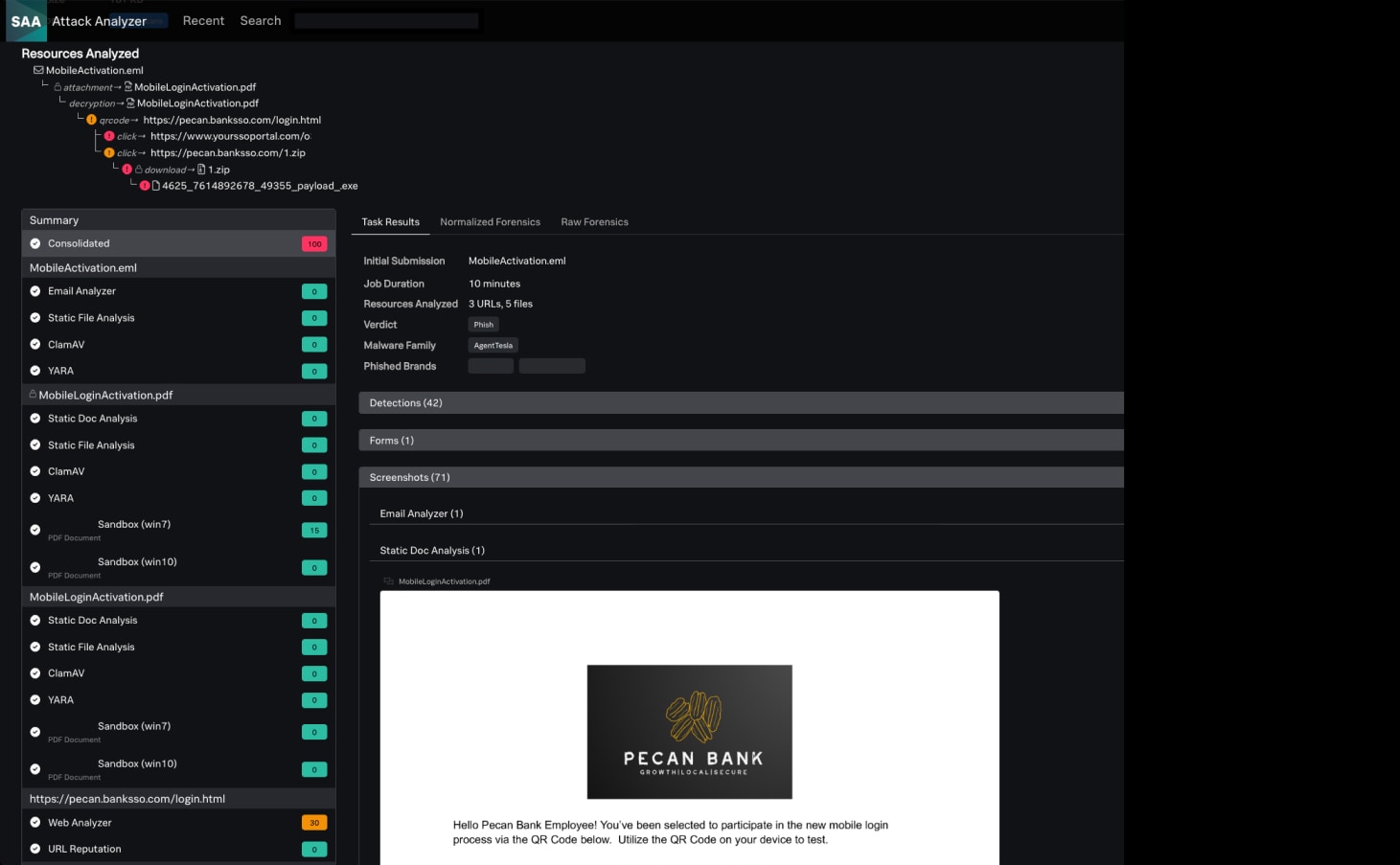

脅威フォレンジックの詳細データの確認

レポート作成時に脅威アーティファクトの特定時点のアーカイブにアクセスするなど、攻撃の技術的な詳細を確認

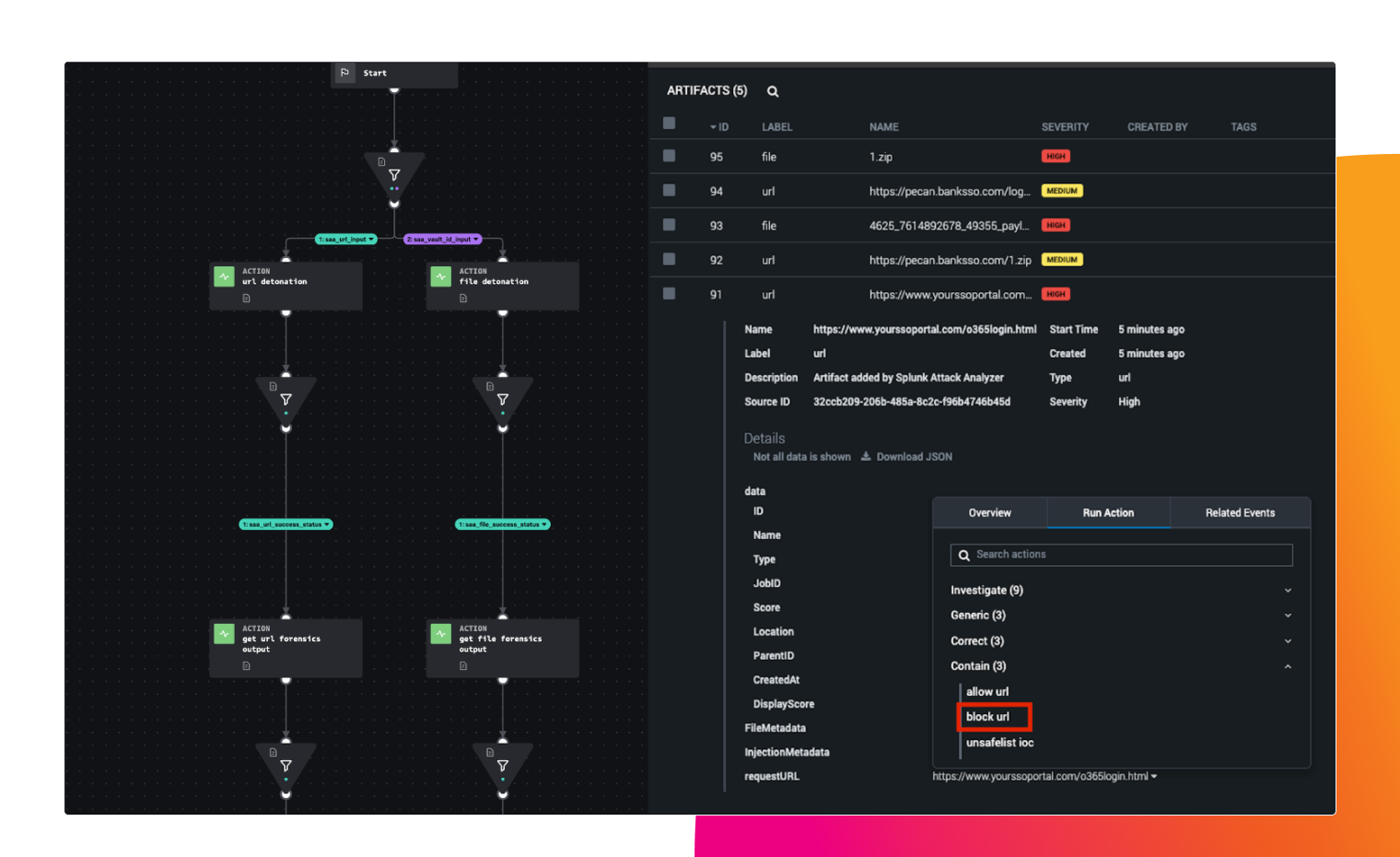

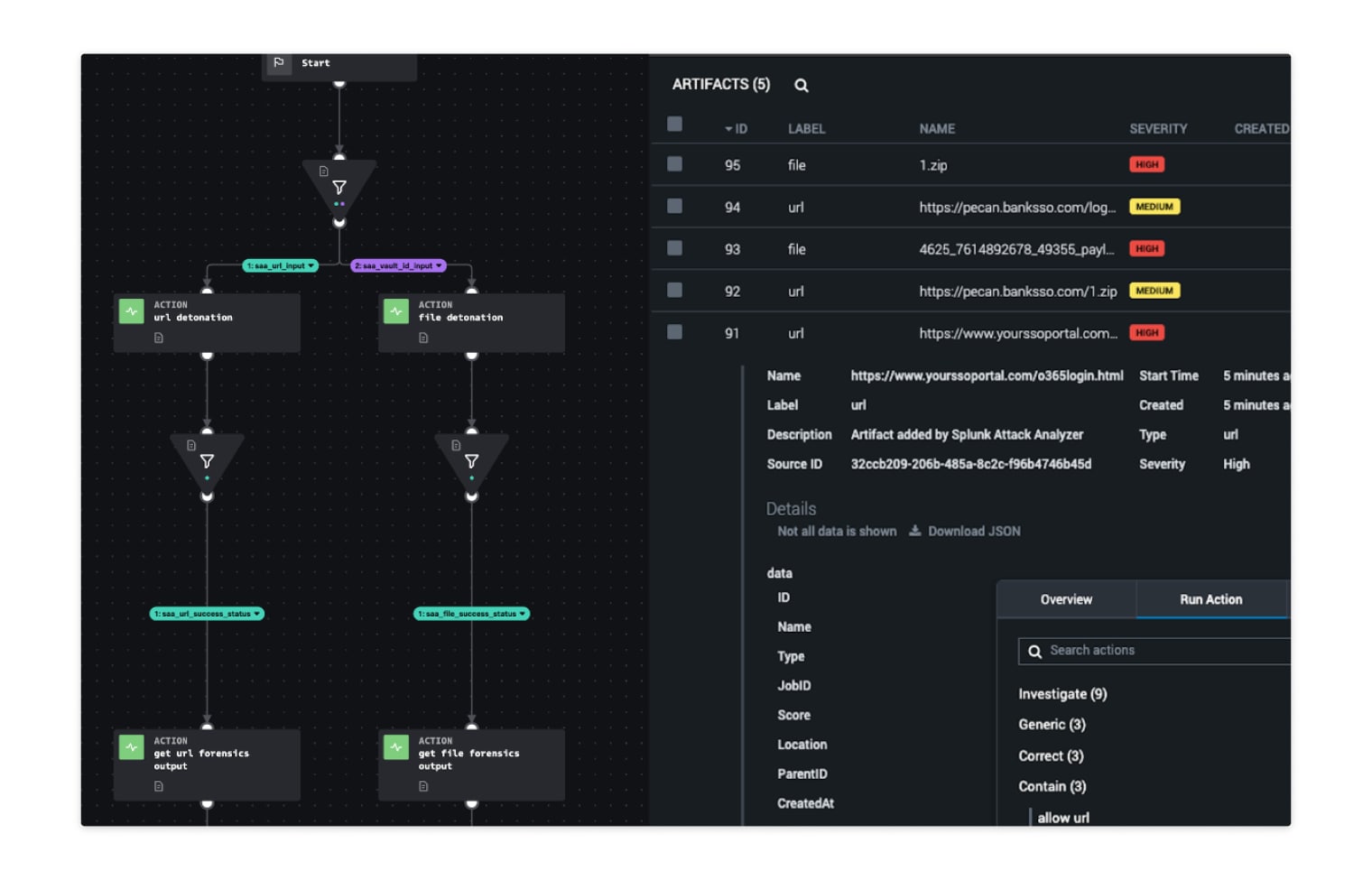

Splunk SOARとの直接統合

脅威分析と対応ワークフローをエンドツーエンドで完全に自動化

脅威ハンティング機能の強化

関連する技術的なコンテキストに自動的にアクセスすることで、脅威の疑いの調査を効率的に実行

複雑な攻撃チェーンの追跡と分析

攻撃チェーンを可視化して、セキュリティアナリストの手作業を削減

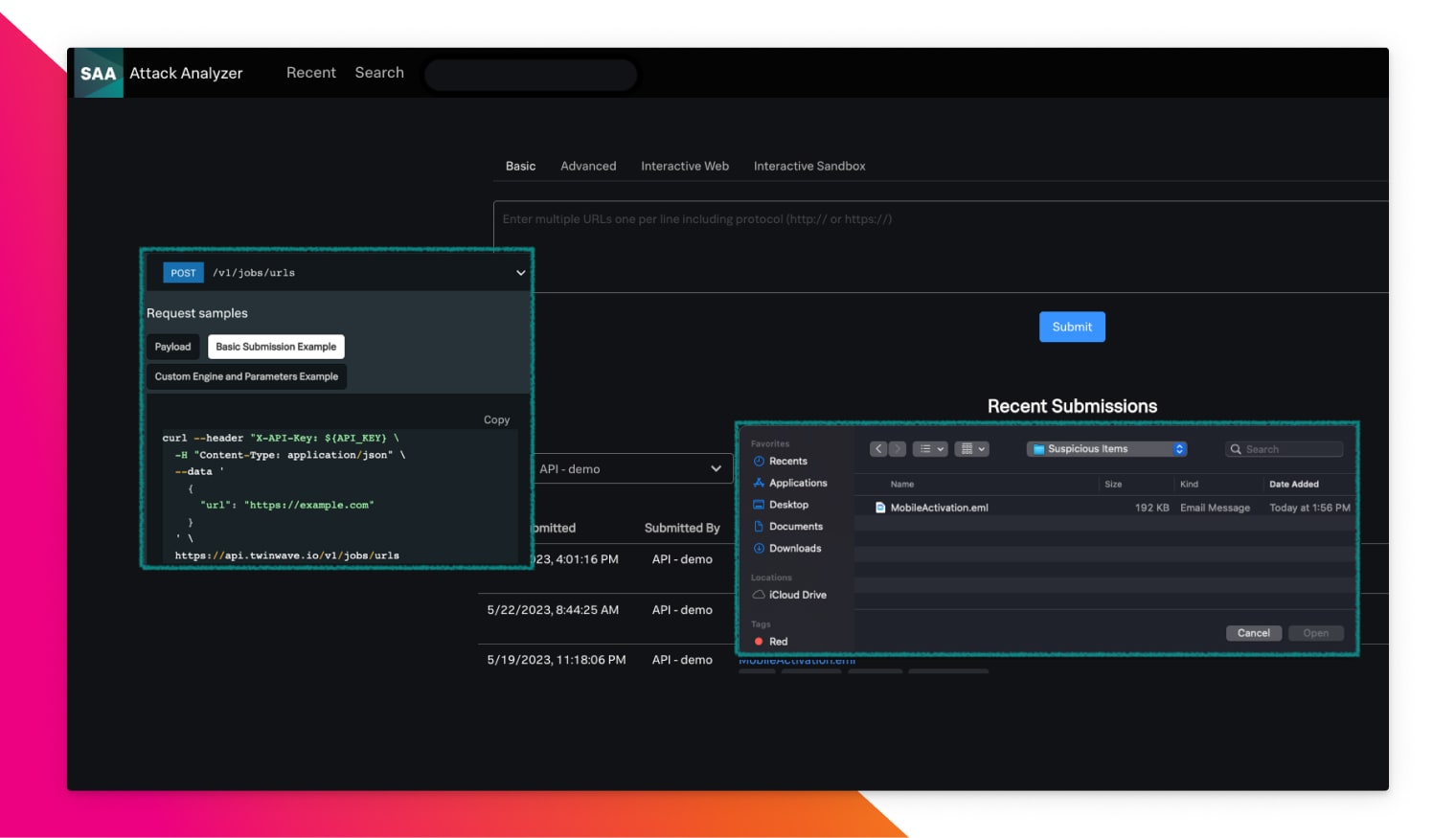

包括的なAPIの活用

他のプラットフォームと脅威データを統合

お客様事例

SFBLI社:Splunk Attack Analyzerで業務を効率化し、セキュリティ態勢を強化

これまで使っていたサンドボックスとSplunk Attack Analyzerでは雲泥の差があります

75%

分析時間を短縮

70%

ファイルのスキャン時間を短縮