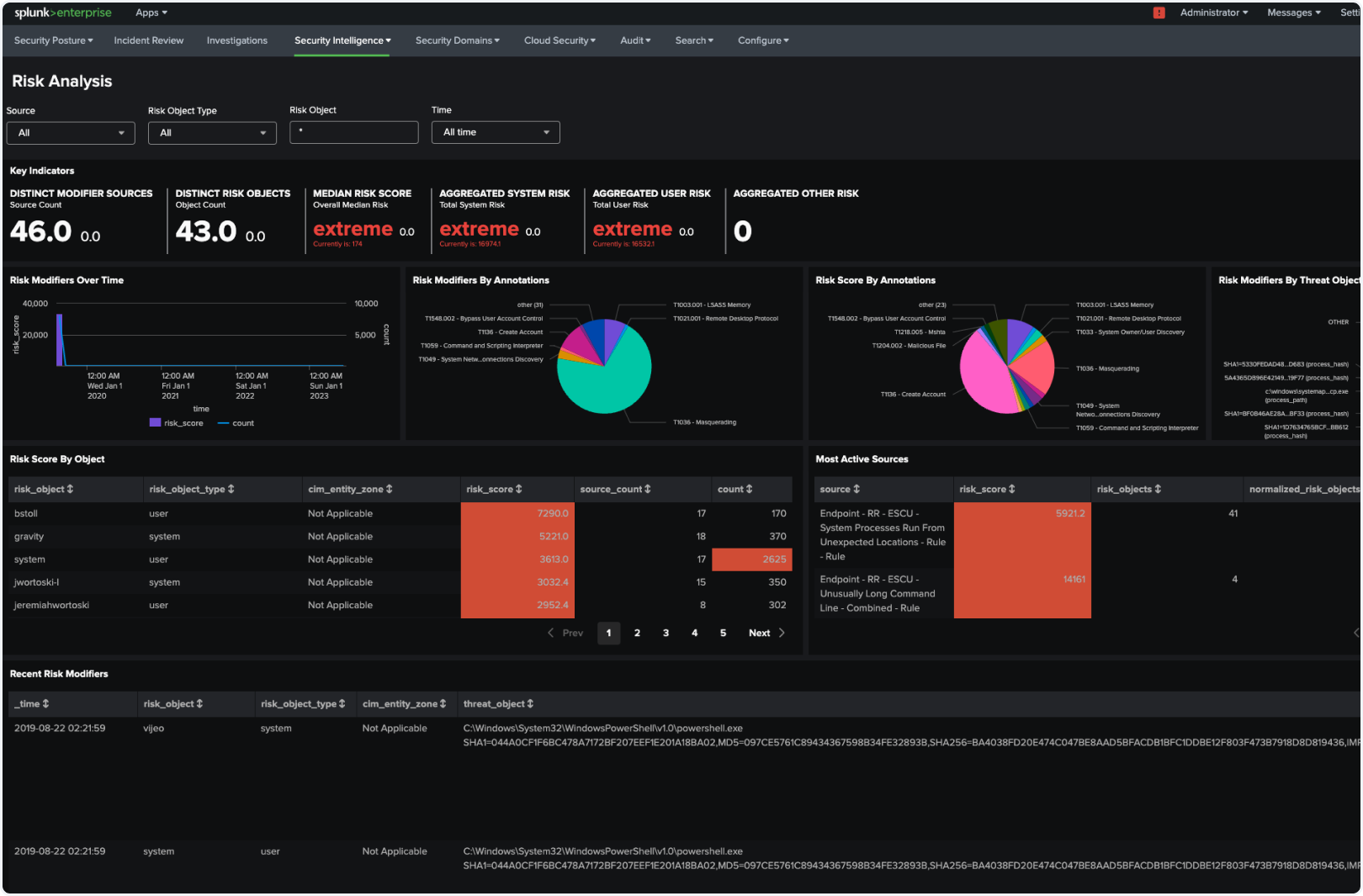

組織のセキュリティ態勢をエンドツーエンドで可視化して、データに基づくインサイトを導出することで、リスクを緩和し、ビジネスを最大限に保護

解決策

すばやく検出して正確に分析する

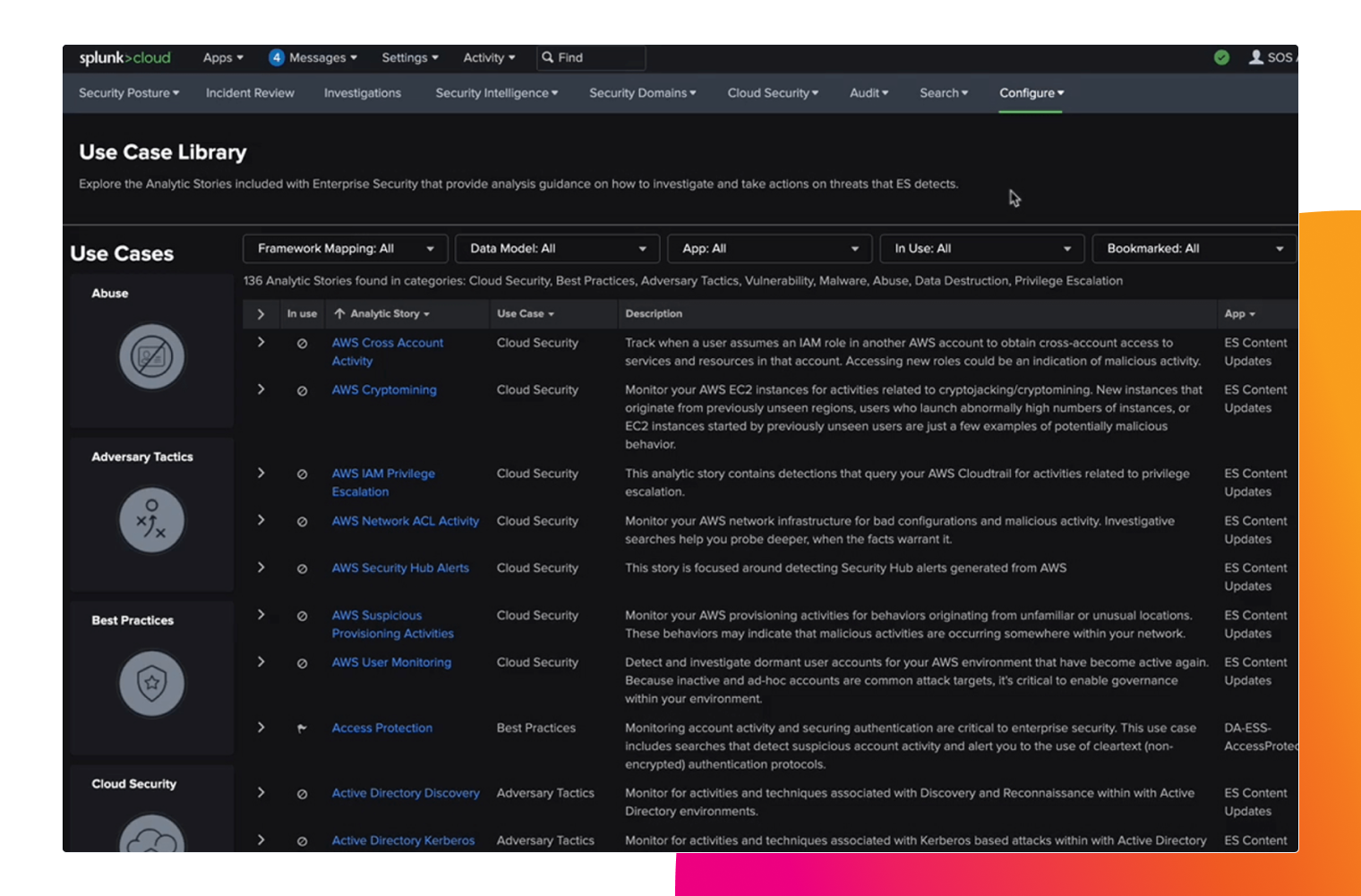

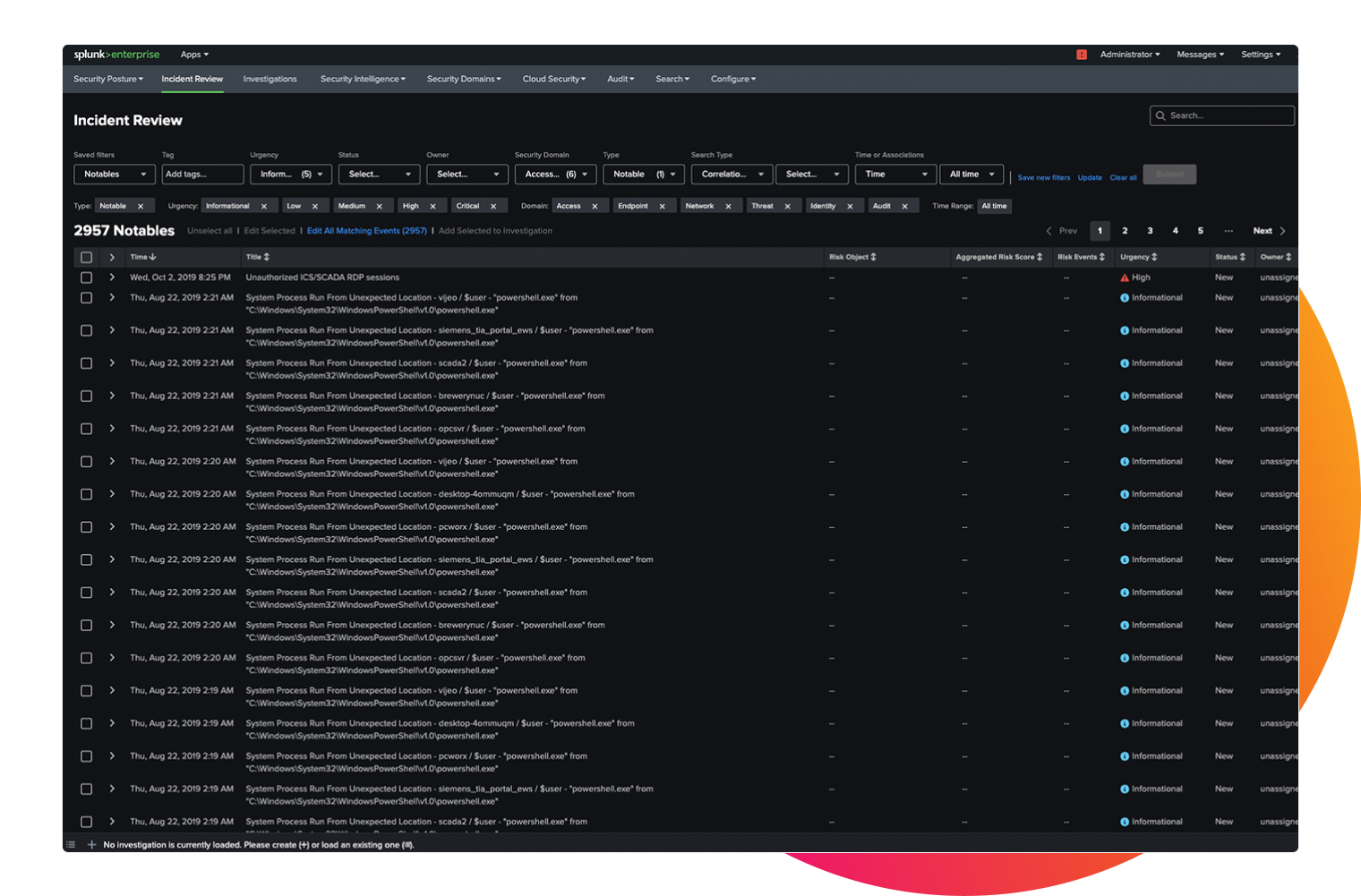

新たな脅威をプロアクティブに検出

隠れた脅威に目を向け、柔軟なサーチによって、組織のネットワーク内で攻撃の踏み台を探る悪質なアクティビティをプロアクティブに検出

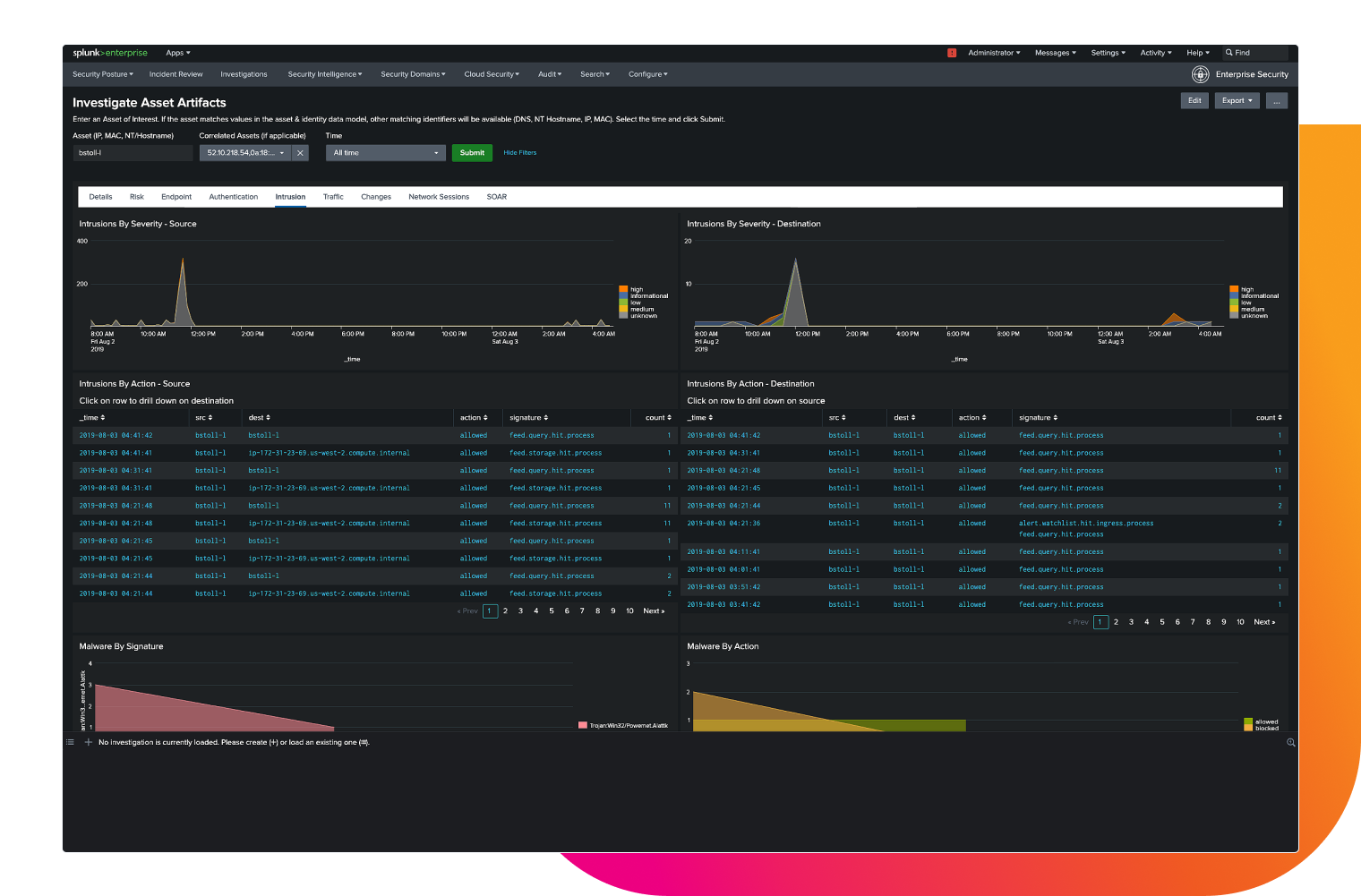

脅威ハンティングを迅速化

あらゆるエンティティ、アノマリ、脅威に対して詳細な調査を行い、高度な行動ベースラインを適用

セキュリティ態勢を強化

検出ルール、ツール、データ収集の弱点を特定して緩和

脅威を早い段階で検出

サイバー脅威ハンティングを取り入れれば、検出を基本とした従来のセキュリティ対策よりも早い段階で脅威を特定できます。

Splunkは、強力なデータクエリー機能とITオブザーバビリティデータを組み合わせて使うことで着実な成果を生むとともに、大規模データ環境での脅威ハンティングなど、高度なセキュリティ運用を実現する柔軟性を持ち合わせています

対応にかかる時間を短縮

攻撃ライフサイクルの早い段階で脅威を検出すれば、サイバー攻撃の被害が広がる前に問題を防止または緩和できます。このプロアクティブなアプローチにより、対策の効果を向上させ、対応にかかる時間を短縮できます。

タウンズビル市議会では、Splunkで常時デジタル環境を包括的に可視化することで、脅威ハンティングを迅速化し、セキュリティ運用を効率化しています。

すべてのセキュリティ運用でSplunkを活用するようになってから重大な脅威を見逃すことがなくなり、常に迅速に対応できるようになりました。以前は、セキュリティの問題を調査するのに最大で50分ほどかかっていましたが、Splunkのおかげで対応時間が約85%短縮しました