混沌とするSOCに秩序をもたらす

Splunk SOARを導入すれば、セキュリティプロセスをシームレスに統合して運用を強化できます。セキュリティスタックのオーケストレーションでは、300以上のサードパーティツールと連携でき、2,800以上のアクションを自動化できます。Splunk SOARの機能をSplunk Enterprise Security環境で利用して、ワークフローをシームレスに統合することもできます(Splunk SOARのサブスクリプションが必要です)。これにより、既存のセキュリティスタックを大きく変更することなく、さまざまなチームとツールをまたぐ複雑なワークフローを効率化できます。

チームの力を強化

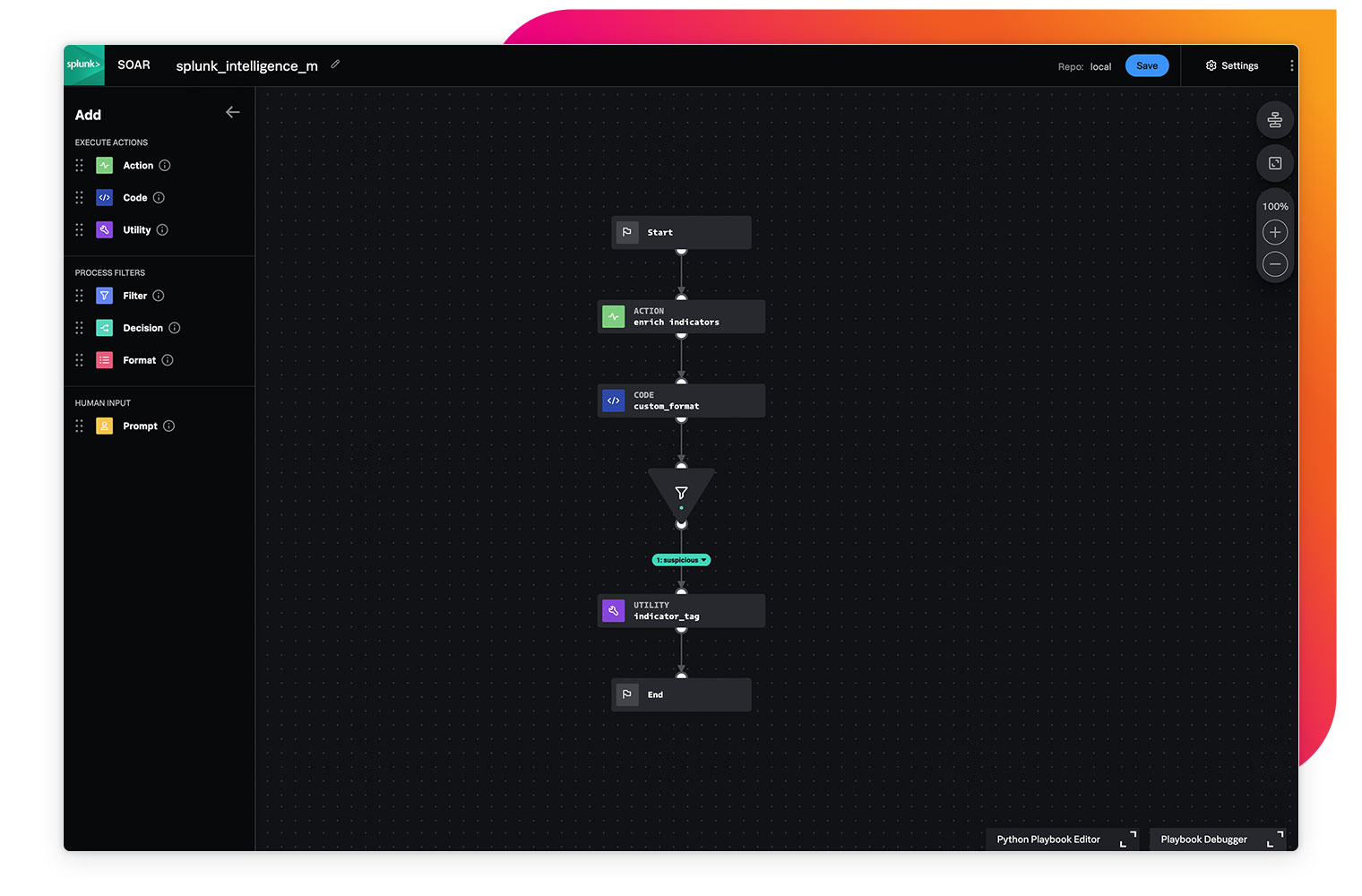

Splunk SOARを使用すれば、環境内のさまざまなツールのアラートやデータを統合し、対応と自動化のプロセスを合理化することにより、問題の優先順位をすばやく判断してタイムリーに対応できます。Splunkのデータ中心のアプローチと機械学習の活用により、対応能力をさらに強化できます。

対応のスピードと精度を向上

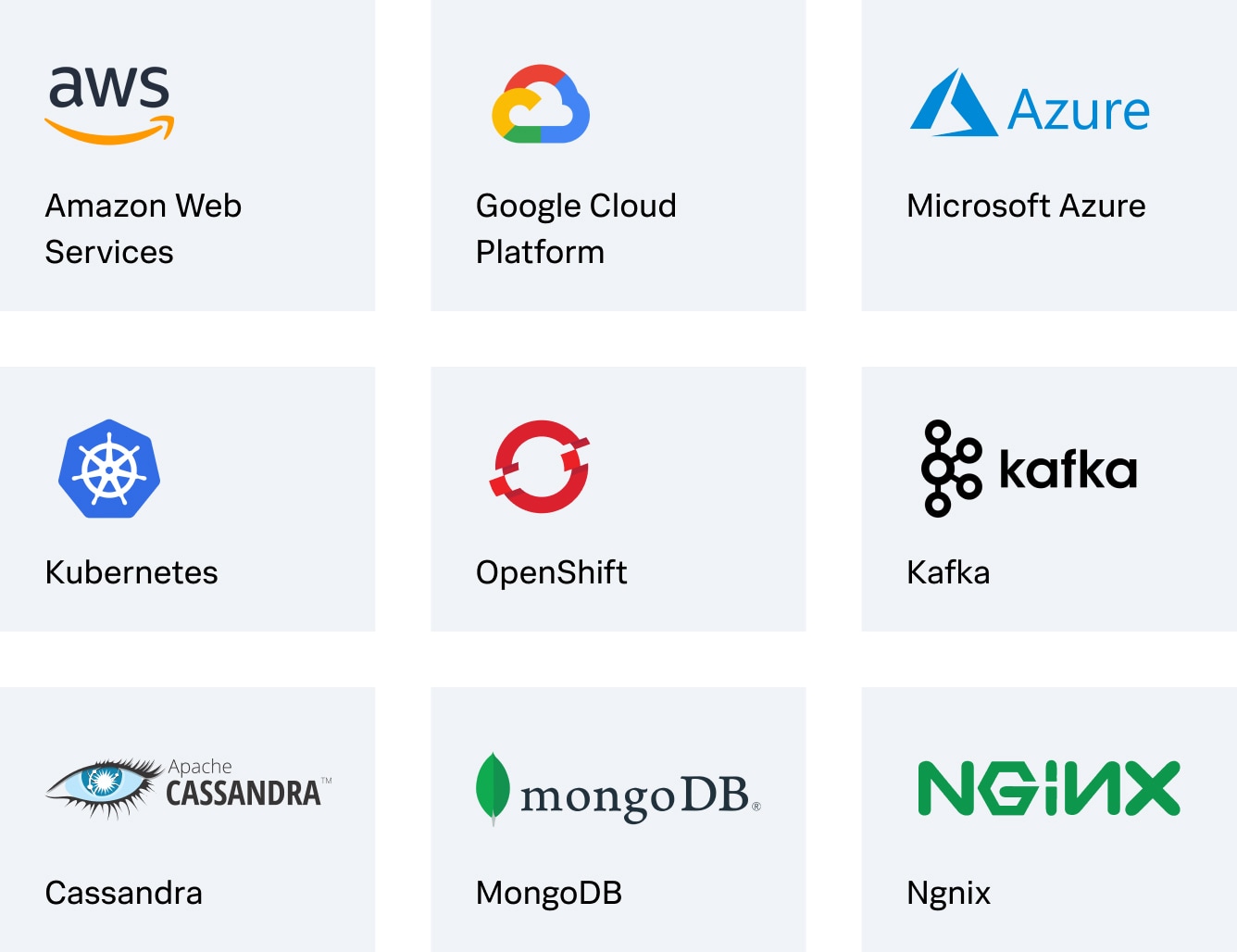

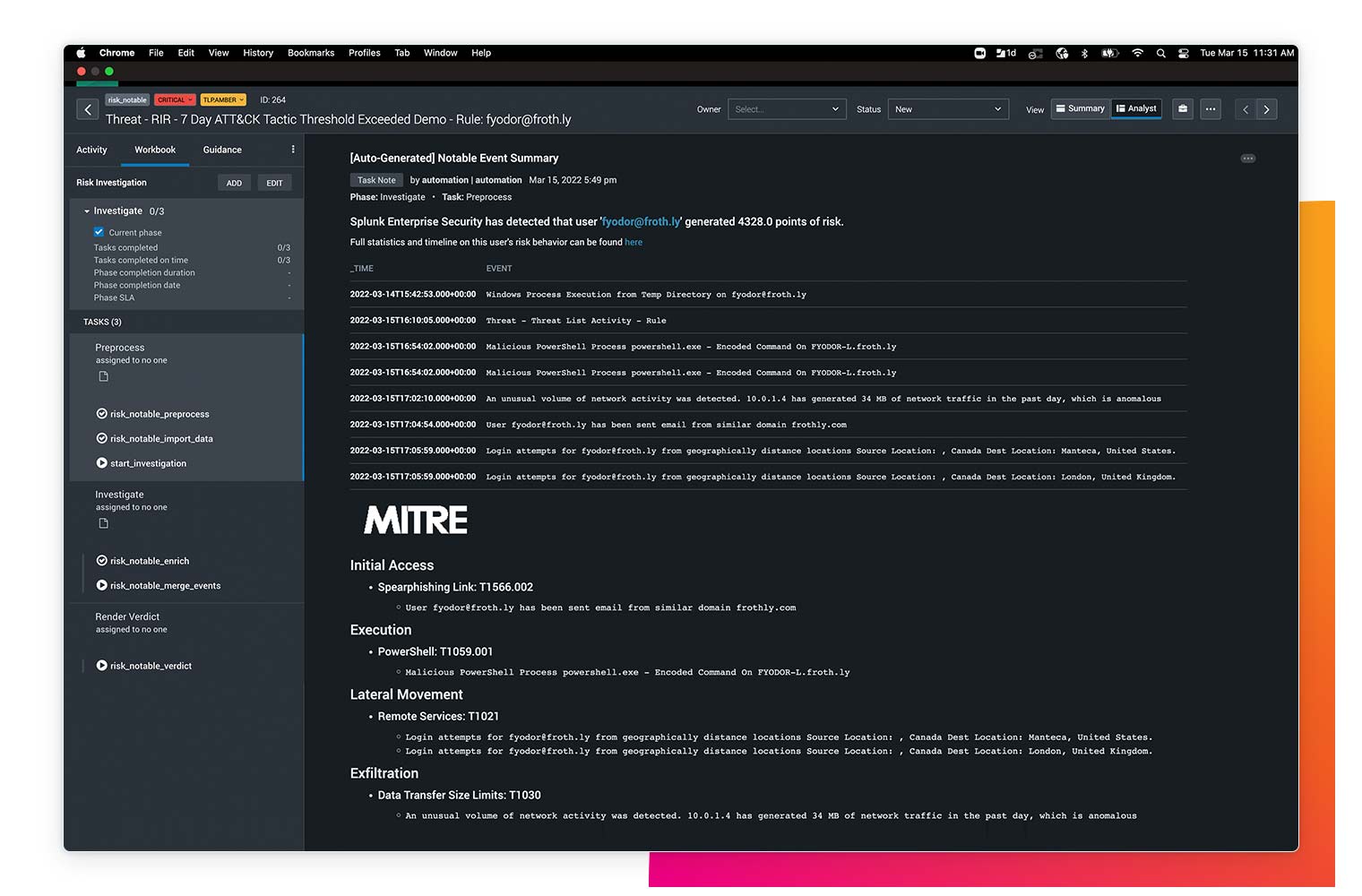

Splunk SOARでは、プレイブックを使ってセキュリティタスクを簡単に自動化できます。プレイブックは組織のニーズに合わせてカスタマイズできます。事前構築済みのさまざまなプレイブックはいずれもMITRE ATT&CKやD3FENDフレームワークを利用し、基本的なSOCタスクに対応しているため、簡単な作業からエンドツーエンドのユースケースまで、あらゆるプロセスを自動化できます。

機能

強力なSOAR機能

インフラのオーケストレーション、プレイブックによる自動化、組み込みの脅威インテリジェンス、Splunk Enterprise Securityとの高度な連携を組み合わせて、セキュリティプロセスとツールを合理化できます。Splunk SOARバージョン6.3の新機能をぜひご確認ください。

自動化プレイブック

事前構築済みのさまざまなプレイブックを活用することで、重要なユースケースにすばやく対応し、複数のセキュリティツールやITツールをまたぐアクションの実行時間を数時間から数秒に短縮

アプリケーション統合

300以上のサードパーティツールとのインテグレーションと、2,800以上の自動アクションを利用することで、既存のスタックを置き換えることなく、複数のチームやツールをまたぐ複雑なワークフローを調整して連携

シンプルで拡張性の高いセキュリティの自動化機能

コーディングの初心者でもエキスパートでも、Visual Playbook Editorの事前構築済みのコードブロックと直感的な編集オプションを使って独自のワークフローを簡単に構築し、プレイブックを効率的に作成

包括的なケース管理

インシデント対応に独自のテンプレートと業界標準のどちらを利用する場合でも、タスクの分割、割り当て、文書化を効率的に行い、コラボレーションを促進して一貫した調査プロセスを実現

インテリジェンスの活用

対処すべき脅威の優先順位付けを、調査パネルを使って1カ所からすばやく実行するとともに、Splunk脅威調査チームが提供する分析結果とインサイトを製品内から利用して情報に基づく意思決定を行い、脅威にプロアクティブに対応

柔軟な導入方法とSIEMとの統合

クラウド、オンプレミス、またはハイブリッドのいずれの環境にも導入できるほか、Splunk SOAR機能をSplunk Enterprise Security環境で利用してワークフローをシームレスに統合することも可能(Splunk SOARのサブスクリプションが必要)

お客様事例

MBSD社:セキュリティ運用の自動化により、脅威ハンティングの迅速化と俊敏性の向上を実現

以前はSOC側では着弾したメールの行動をウォッチするなど、後追いでの防御が中心でしたが、今は脅威インテリジェンス側で不正ドメインが取得されたことを迅速に検知し、Splunk SOAR側で自動対処しています。自動的な防御が可能となったことで業務そのものが大きく効率化できています

お客様事例

Splunk SOC:Splunk Attack AnalyzerとSplunk SOARでフィッシング攻撃のMTTDを7分に短縮

Splunk SOARとSplunk Attack Analyzerを活用し、フィッシングアラートの解決時間を90%短縮しています

お客様事例

Novuna社:稼働率を高めて数百万の顧客からの信頼を深める

Splunk SOARを使って8万件のイベントを処理し、適切に封じ込めたほか、ライセンスの削減、ユーザーの効率向上、チームのオンコール時間の削減により、50万ドル以上のコストを節約しました