24/7 Cyber-Security-Monitoring für kleine Teams – mit Splunk und ausgewählten MSSPs (Managed Security Service Providers)

Der Irrglaube, dass nur Großkonzerne mit sensiblen Daten und patentgeschützten Technologien im Fokus von Cyberattacken stehen, ist längst veraltet.

Täglich finden sich Nachrichten zu gehackten Unternehmen jeder Größenordnung. Das schließt auch Betriebe mit ein, die sich selbst als eher „uninteressantes Ziel“ einordnen – oftmals auch aus dem Klein- und Mittelstand (KMU). Egal ob die Uniklinik „um die Ecke“ oder der langjährige Familienbetrieb im produzierenden Gewerbe, Firmen und Organisationen mit üblicherweise eher kleinen Cybersecurity-Teams und -Budgets geraten zunehmend ins Fadenkreuz.

Mehr Cyberangriffe und steigende Erwartungen – Der Druck auf Security-Teams wächst

Aber nicht nur die stetig wachsenden Cyberangriffe erhöhen den Druck auf CISOs und Security-Teams. Geschäftsführung und Management (und natürlich auch der eigene Anspruch) verlangen zunehmend, dass Sicherheitsteams die Daten der vorhandenen Security-Tools besser nutzen, um stärker vorausschauend zu handeln, sodass Angriffsmuster erkannt und abgewendet werden können, noch bevor ein Angriff stattfindet. Sinnvoll ist dies zweifellos. Denn Cyberkriminelle ruhen nicht. Sie entwickeln ihre Angriffe stetig weiter und finden immer neue Schlupflöcher, um in ihr Zielsystem einzudringen.

Das ist auch der Grund, warum selbst das beste Security-Tool heute nicht mehr ausreicht, um den nötigen Schutz zu gewährleisten. Denn Security-Tools schützen lediglich vor bereits bekannten Bedrohungen. Für einen bestmöglichen Schutz braucht es mehr. Und das betrifft vor allem kleine und mittelständische Unternehmen. Denen mangelt es nämlich leider viel zu oft Zeit und Ressourcen, um ein Security Operations Center (SOC) zu betreiben.

Doch genau dieses ist dringend erforderlich, um auch die allerneuesten und ausgeklügeltsten Cyberattacken vorausschauend abwehren zu können.

Teams jeder Größe brauchen ein Security Operation Centers (SOC)

Die Lösung des Problems hat also drei Buchstaben: S-O-C. Aber eins nach dem anderen. Was ist eigentlich ein SOC?

Was ist ein Security Operations Center (SOC)?

Ausführliche Informationen zum Thema SOC haben wir euch auf unserer Data Insider Seite „Was ist ein Security Operations Center (SOC)?” zusammengefasst. Deswegen hier nur die Kurzversion: Mithilfe eines Security Operation Centers (SOC) können Unternehmen in den oben genannten vorausschauenden Modus versetzt werden: sie können sicherheitsrelevante Ereignisse in Echtzeit erfassen, überwachen, analysieren und Korrelationen erstellen, um schnellstmöglich und frühzeitig einen Indicator of Compromise (IOC) zu erkennen. Ein SOC ist also ein zentraler Ort, an dem ein Informationssicherheitsteam Cybersicherheits-Incidents überwacht, erkennt, analysiert und behebt – und zwar in der Regel 365 Tage im Jahr rund um die Uhr.

Incident-Überwachung, -Erkennung, -Analyse und -Behebung: 24-7-365 – auch für kleine Security-Teams

Ja, ihr habt richtig gelesen. Egal ob euer Security-Team eine oder 100 Personen stark ist, eine Überwachung, Erkennung, Analyse und Behebung von Cybersicherheitsvorfällen ist in jedem Fall 24 Stunden am Tag, an 7 Tagen die Woche und 365 Tagen im Jahr notwendig. Und auch wenn ein Security Operations Center (SOC) das zwar leisten kann, so ist dies gleichzeitig eine der größten Herausforderung, mit denen Unternehmen zu kämpfen haben.

Um ein Security Operations Center (SOC) richtig zu betreiben, braucht es nämlich nicht nur entsprechende Prozesse und die richtige Technologie, sondern und vor allem auch die richtigen Fachkräfte, die mit der Technologie umgehen können. Sie müssen in der Lage sein die Sicherheitsmeldungen der Security-Tools zu analysieren. Sie müssen außerdem erkennen können, ob und welche Form eines Cyberangriffs gerade vorliegt. Zudem müssen sie die notwendigen Kenntnisse besitzen, um anschließend diese Cyberattacke so schnell wie möglich stoppen zu können und einen potenziellen Schaden abzuwenden.

Mein Sicherheitsteams ist klein und Cybersecurity-Fachkräfte fehlen – Wie soll ich da ein SOC betreiben?

Laut Studien wie der (ISC)² Cybersecurity Workforce Study, die jährlich eine Bewertung zum Fachkräftemangel in der Cybersecurity vornimmt, sind Cybersecurity-Fachkräfte bereits heute am Markt rar gesät. Und der Mangel wird nur noch weiter zunehmen. Tatsächlich ist nicht nur das Finden neuer Fachkräfte eine Herausforderung für Unternehmen. Auch das Halten der bestehenden Security-Belegschaft ist alles andere als ein Kinderspiel. Denn wenn sie nicht bereits aufgrund von Burn-Out gekündigt haben, lockt oftmals bereits das nächst bessere Angebot des Wettbewerbers. Das bestätigt übrigens auch Splunks aktueller Lagebericht Security: Darin berichten 73 %, dass Kolleginnen und Kollegen wegen Burn-out gekündigt haben.

Welche Alternative haben CISOs also, um ihren Sicherheitsbetrieb effizient zu erweitern? Die Antwort lautet Managed Security Service Provider (MSSP). Heißt: Sie entscheiden sich dafür, ihre Cybersecurity-Services durch externe Ressourcen zu erweitern oder aber partiell oder sogar komplett auszulagern und somit auf „Managed Security” zu setzen.

Managed Security Service Provider (MSSP) – Was bedeutet MSSP?

Auch hierfür haben wir einen umfangreichen Data Insider Artikel zum Thema „Was ist ein Managed Security Service Provider (MSSP)” erstellt. Und somit bleibe ich auch hier nur bei einer Kurzbeschreibung:

MSSP steht für Managed Security Service Provider. Über MSSPs können Security-Monitoring-Funktionen ausgelagert werden.

Das kann zum einen lokal oder über die Cloud passieren. Bei der lokalen Lösung stellt der Security Service Provider in der Regel eine Box vor Ort in eurem Rechenzentrum auf. So können über verschiedene Wege Logs, z.B. über Syslog, in Echtzeit eingesammelt werden.

Diese Logs werden von der Box weitergeleitet und über eine sichere Verbindung an den MSSP gesendet.

Bei der Cloud-basierten Lösung funktioniert es ähnlich, mit dem Unterschied dass die physische Box durch eine „Virtuelle Intermediate Instanz” ersetzt wird.

So oder so, der MSSP beschäftigt in seinem Security Operations Centers (SOC) Mitarbeiter, die rund um die Uhr (24-7-365 😉) die Warnmeldungen all ihrer Kunden prüfen und entscheiden, welche davon sofortige Maßnahmen erfordern.

Wann und warum sollte ich einen Managed Security Service in Anspruch nehmen?

Die Entscheidung, die firmeneigene Cybersicherheit an einen externen Managed Security Service Provider (MSSP) auszulagern wird unter Firmen jeder Art und Größe immer populärer. Warum das so ist wird offensichtlich, wenn man sich die vielen Vorteile der Nutzung eines MSSPs ansieht. Hierzu gehören unter anderem:

- Kosteneinsparungen:

Cyberangriffe werden immer komplexer und intern selbst entsprechende Cyber-Defense-Strategien zu entwickeln und zu pflegen kann äußerst zeit- und kostenintensiv sein. Ebenso teuer und zeitaufwändig gestaltet sich der Aufbau einer eigenen Security-Abteilung mit entsprechendem Know-How (das im Übrigen auch regelmäßig fortgebildet sein will). - Kein Fachkräftemangel, weniger Personalkosten:

Wie gesagt ist es äußerst schwierig, fachkundiges Security-Personal zu finden. Vor allem Unternehmen aus eher ländlichen Gebieten haben es schwer, Security-Fachkräfte anzuziehen. Gleichzeitig sind Kosten für Löhne, Softwarelizenzen und Weiterbildungen ein nicht zu unterschätzender Belastungsfaktor. - 24/7-Verfügbarkeit:

Bei der Nutzung eines MSSPs haben Unternehmen jederzeit Zugriff auf gut ausgebildetes und erfahrenes Security-Personal, und zwar 24-7-365. - Ausstattung:

Das Geschäft der Managed Security Service Provider ist es, euch und euer Unternehmen zu schützen. Entsprechend operieren MSSPs stets auf dem neuesten Stand der Technik und nutzen top-aktuelle, innovative Technologien. - Flexibilität und Fokus:

Die Dienstleistungen der MSSPs sind in der Regel hochflexibel und erlauben euch, bei Bedarf nur einen Teil eures Sicherheitsbetriebs an den Managed Security Service Provider auszulagern. Manche Unternehmen nutzen die Vorteile eines solchen partiell ausgelagerten Services, um ihr IT-Sicherheitsteam zu erweitern. Das entlastet das vorhandene interne Team stark, sodass sich dieses im Umkehrschluss wieder auf seine Kernaufgaben und geschäftsfördernde strategische Projekte fokussieren kann. Ein MSSP erlaubt euch also aus einer Vielzahl von Optionen die für euch passende auswählen und bei Bedarf jederzeit zu skalieren – und das schnell und unkompliziert.

Tatsächlich hat die Nutzung eines MSSPs noch viele weitere Vorteile. In unserem Data Insider Artikel „Was ist ein MSSP?” beantworten wir im Detail, welche das sind und warum es durchaus (viel) Sinn macht, seine Cybersicherheit an einen MSSP auszulagern.

Was genau kann bzw. muss an einen MSSP ausgelagert werden?

Welche Teile eures Sicherheitsbetriebs genau an einen Managed Security Service Provider (MSSP) ausgelagert werden müssen, variiert stark und hängt von eurer individuellen Situation ab. Deshalb ist dies ein wichtiger Faktor, der zwischen euch und dem MSSP besprochen werden muss, sodass die Managed Services genau auf eure Bedürfnisse zugeschnitten sind.

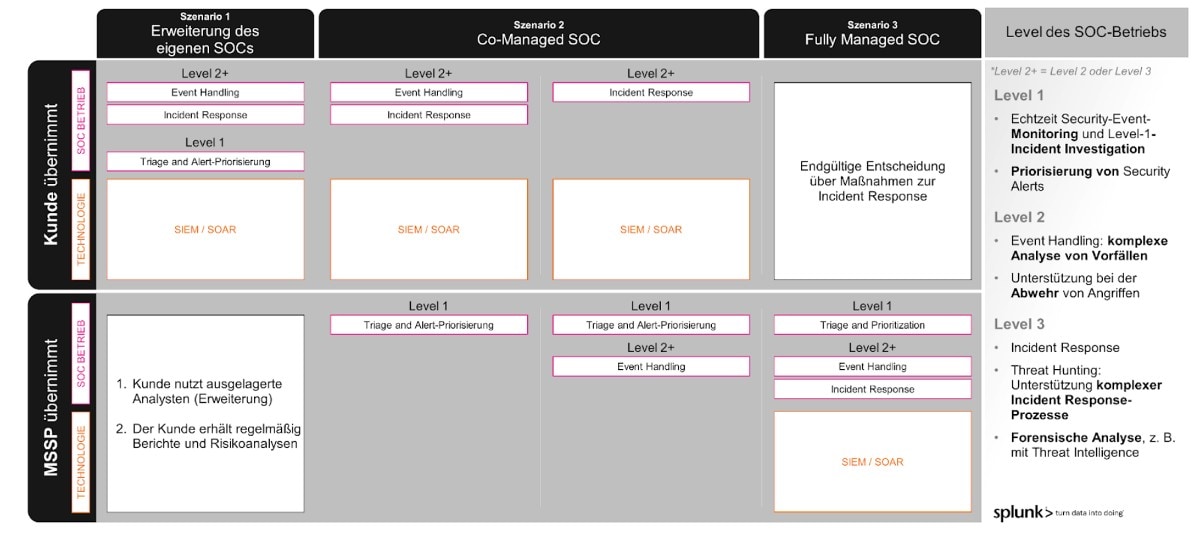

Die Grafik unten zeigt beispielhaft, welche Teile des Sicherheitsbetriebs an einen MSSP ausgelagert werden können. Beachtet jedoch, dass es sich dabei um Beispiel-Szenarien handelt. Ob es in eurem Fall und mit dem von euch genutzten Managed Security Service Provider dann tatsächlich die drei unten gezeigten Szenarien sind (oder mehr bzw. weniger), variiert von MSSP zu MSSP und ist außerdem ganz von euren individuellen Wünschen und Bedürfnissen abhängig, die im Vorfeld im Detail geklärt werden. Wenn ihr mehr darüber erfahren möchtet, kontaktiert uns hier.

👉 Grafik als PDF herunterladen

- Szenario 1: Erweiterung des eigenen SOCs durch den MSSP

Manche Unternehmen betreiben ihr eigenes SOC. Während des Aufbaus ihres SOC-Teams (oder wenn interne Engpässe bestehen) greifen sie auf einen MSSP zurück. Dieser kann das unternehmenseigene Cybersecurity-Team entweder temporär oder auch dauerhaft erweitern. Darüber hinaus unterstützt der Managed Security Service Provider das Unternehmen mit Reports und Evaluierungen, die den allgemeinen Sicherheitszustand zusammenfassen und Empfehlungen geben.

- Szenario 2: Co-Managed SOC durch MSSP

Bei einem Co-Managed SOC kann die Technologie (also das SIEM) entweder im Unternehmen selbst oder aber beim MSSP betrieben werden. Je nach Bedarf kann die Arbeit von aus dem Level-1 (=Triage und Priorisierung von Alerts) oder sogar aus dem Level-2 (=Event Handling und / oder Incident Response, sprich der Support bei der Behebung von Angriffen) durch den Managed Security Service Provider teilweise oder komplett übernommen werden.

- Szenario 3: Fully-Managed SOC durch MSSP

Möchte ein Unternehmen sein komplettes Security Operations Center durch einen MSSP betreiben lassen, so werden Aufgaben, die im SOC anfallen, durch den Service Provider abgedeckt. Der Security Service Provider stellt sowohl das SIEM als auch die Analysten für Level-1-, Level-2- und Level-3-Aufgaben zur Verfügung. Die Analysten des Security Service Providers übernehmen dann das komplexe (und komplette 😉) Threat Hunting für das Unternehmen. Im Falle eines Incidents kontaktiert der MSSP einen vorher definierten Ansprechpartner beim Kundenunternehmen, um dann gemeinsam eine finale Entscheidung über das jeweils weitere Vorgehen zu treffen. Während der Managed Security Service Provider also alle notwendigen Informationen und Erkenntnisse zum jeweiligen Vorfall liefert, bleibt die finale Verantwortung beim Unternehmen selbst.

Kann ich Splunk als Managed Security Service Provider (MSSP) nutzen?

Nein! Und das ist tatsächlich wichtig zu verstehen: Splunk ist kein Managed Security Service Provider und wir bei Splunk selbst bieten keinen MSSP Service an. Hier aber die gute Nachricht: Wir arbeiten eng mit sorgfältig ausgewählten Partnern zusammen, die eine Liste verschiedenster Anforderungen erfüllen müssen, um für unsere Kunden als Security Service Provider agieren zu dürfen. Ihr könnt euch also gewiss sein: mit einem unserer Partner habt ihr nicht nur einen verlässlichen Managed Security Service Provider an der Hand, sondern auch waschechte Splunk-Experten. Mehr Informationen erhaltet ihr, indem ihr hier klickt und die bereits vorformulierte Mail absendet. Wir melden uns anschließend schnellstmöglich bei euch!

Gemeinsam mit unseren Partnern unterstützen wir euch bei der Suche nach einem passenden MSSP und helfen euch zu verstehen, welche Services wirklich zu euch passen (und welche einfach nur überflüssig sind!).

Erfahren Sie mehr

Über Splunk

Weltweit führende Unternehmen verlassen sich auf Splunk, ein Cisco-Unternehmen, um mit unserer Plattform für einheitliche Sicherheit und Observability, die auf branchenführender KI basiert, kontinuierlich ihre digitale Resilienz zu stärken.

Unsere Kunden vertrauen auf die preisgekrönten Security- und Observability-Lösungen von Splunk, um ihre komplexen digitalen Umgebungen ungeachtet ihrer Größenordnung zuverlässig zu sichern und verbessern.