IT-Event-Korrelation: Software, Techniken und Vorteile

Die IT-Ereigniskorrelation automatisiert den Prozess, bei dem IT-Infrastruktur Ereignisse (Events) analysiert und Beziehungen zwischen ihnen identifiziert werden, um so Probleme zu erkennen und deren Ursache aufzudecken. Die Verwendung eines Event-Korrelationstools kann Organisationen dabei helfen, ihre Systeme und Anwendungen effektiver zu überwachen und gleichzeitig deren Verfügbarkeit und Leistung zu verbessern.

Splunk ITSI ist ein Branchenführer im Bereich AIOps

Splunk IT Service Intelligence (ITSI) ist eine AIOps-, Analyse- und IT-Management-Lösung, die Teams dabei unterstützt, Vorfälle vorherzusagen, bevor sie sich auf Kunden auswirken.

Unter Einsatz von KI und maschinellem Lernen korreliert ITSI Daten aus Überwachungsquellen und liefert eine einheitliche Echtzeitansicht relevanter IT- und Geschäftsdienste, reduziert die Alarmmenge und verhindert proaktiv Ausfälle.

Definition von IT-Events

Ein Event ist jedes Datenelement, das Einblick in eine Zustandsänderung in einer Infrastruktur gibt, z. B. eine Benutzeranmeldung. Viele dieser Events sind normal und harmlos, einige weisen jedoch auf ein Problem in der Infrastruktur hin.

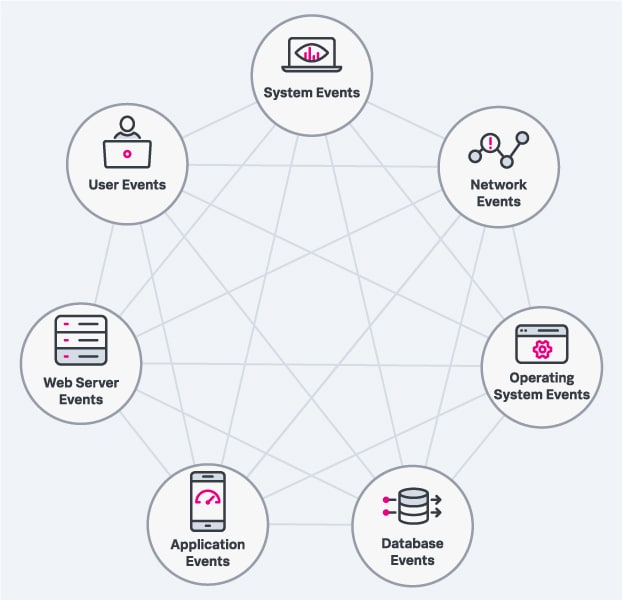

Hier sind einige der häufigeren Event Typen, die eine Organisation eventuell verfolgen sollte:

- Systemevents: Diese Ereignisse beschreiben anomale Änderungen in Systemressourcen oder -zustand. Eine volle Festplatte oder eine hohe CPU-Auslastung sind Beispiele für Systemevents.

- Netzwerkereignisse: Netzwerkereignisse beschreiben den Zustand und die Performance von Switches, Routern, Ports und anderen Komponenten des Netzwerks sowie den Netzwerk-Traffic, falls dieser außerhalb definierter Schwellenwerte liegt.

- Betriebssystemereignisse: Diese Ereignisse werden von Betriebssystemen wie Windows, Linux, Android und iOS generiert und beschreiben Änderungen in der Schnittstelle zwischen Hard- und Software.

- Datenbankereignisse: Diese Ereignisse helfen Analysten und Administratoren zu verstehen, wie Datenbankdaten gelesen, gespeichert und aktualisiert werden.

- Anwendungsereignisse: Diese von Softwareanwendungen generierten Ereignisse können Einblicke in die Anwendungsleistung geben.

- Webserver-Events: Diese Ereignisse beschreiben Aktivitäten in jener Hardware und Software, die Webseiteninhalte liefern, was sich mit gängigen Webanalysen überschneiden kann.

- Benutzerereignisse: Diese Ereignisse zeigen die Infrastruktur Leistung aus der Sicht der Benutzer und werden durch Synthetic Monitoring- oder Echtzeit-Benutzer-Monitoring-Systeme generiert.

Tools für die IT-Ereigniskorrelation interpretieren verschiedene Arten von Ereignissen, die eine Reaktion oder Handlung auslösen.

Unternehmens-IT-Infrastrukturen erzeugen enorme Datenmengen (und Events) in verschiedenen Formaten, die von Servern, Datenbanken, virtuellen Maschinen, mobilen Geräten, Betriebssystemen, Anwendungen, Sensoren und anderen Netzwerkkomponenten stammen. Da ein typisches Unternehmen täglich Tausende von Events verarbeitet, stellt es eine erhebliche Herausforderung für IT-Teams dar, all diese Ereignisse zu korrelieren, um zu bestimmen, welche davon relevant sind.

In den folgenden Abschnitten sehen wir uns an, wie die Ereigniskorrelation funktioniert, welche Vorteile sie für die meisten Unternehmen hat und welche Herausforderungen sich damit meistern lassen. Außerdem stellen wir hier die Schritte für den Einstieg in die Nutzung der Ereigniskorrelation vor, um ein besseres Verständnis der Infrastrukturdaten zu gewinnen.

Wie funktioniert die IT-Ereigniskorrelation?

Um genau diese Ereignisse zu verstehen, können Organisationen auf IT-Event-Korrelationssoftware zurückgreifen.

Diese Software nimmt Infrastrukturdaten auf und nutzt maschinelles Lernen, um wichtige Muster und Zusammenhänge zu erkennen. Letztendlich ermöglichen diese Techniken den Teams:

- Leichter Vorfälle und Ausfälle zu identifizieren und zu beheben

- Leistungsüberwachung durchzuführen

- Die Verfügbarkeit und Stabilität der Infrastruktur zu verbessern.

Die meisten aktuellen IT-Event-Korrelationssoftware-Lösungen stützen sich auf automatisierte Tools, sogenannte Event-Korrelatoren. Diese empfangen einen Strom von Überwachungs- und Event-Management-Daten, die automatisch aus der gesamten verwalteten Umgebung generiert werden.

Mithilfe von KI-Algorithmen analysiert der Korrelator diese Überwachungsalarme, um Ereignisse zu korrelieren, indem er sie zu Gruppen zusammenfasst. Diese werden dann mit Daten über Systemänderungen und Netzwerktopologie verglichen, um Ursachen und ideale Lösungen für die Probleme zu identifizieren. Folglich ist es unerlässlich, eine hohe Datenqualität aufrechtzuerhalten und eindeutige Korrelationsregeln festzulegen, insbesondere bei der Unterstützung verwandter Aufgaben wie Abhängigkeitsmapping, Service-Mapping und Event-Unterdrückung.

Event-Korrelationsprozess

Der gesamte Ereigniskorrelationsprozess besteht im Allgemeinen aus folgenden Schritten:

- Aggregieren: Daten aus dem Infrastruktur-Monitoring werden von verschiedenen Geräten, Anwendungen, Monitoring-Tools und Service-Ticket-Systemen erfasst und in den Korrelator eingespeist.

- Filtern: Ereignisse werden nach benutzerdefinierten Kriterien wie Quelle, Zeitrahmen oder Event-Level gefiltert. Dieser Schritt kann alternativ vor der Aggregation durchgeführt werden.

- Deduplizieren: Das Tool identifiziert doppelte Ereignisse, die durch dasselbe Problem ausgelöst wurden. Duplikate können aus vielen Gründen auftreten (z. B. 100 Personen erhalten dieselbe Fehlermeldung, was 100 separate Warnungen erzeugt). Oft gibt es trotz mehrerer Warnungen nur ein einziges zu behandelndes Problem.

- Normalisieren: Beim Normalisieren werden die Daten in ein einheitliches Format umgewandelt, damit der KI-Algorithmus des Ereigniskorrelations-Tools sie unabhängig von der Quelle alle gleich interpretiert.

- Ursachenanalyse: Im komplexesten Schritt des Prozesses werden schließlich Event-Interdependenzen analysiert, um die primäre Ursache des Ereignisses zu ermitteln. (z. B. werden Ereignisse auf einem Gerät untersucht, um deren Auswirkungen auf jedes Gerät im Netzwerk zu bestimmen).

Nach Abschluss des Korrelationsprozesses wird die ursprüngliche Menge an Ereignissen auf einige wenige reduziert, die eine Aktion erfordern. Bei einigen Event-Korrelationstools löst dies eine Reaktion aus – wie etwa die Empfehlung zur weiteren Untersuchung, Eskalation oder automatisierten Behebung – was IT-Administratoren eine bessere Einbindung in Fehlerbehebungsaufgaben ermöglicht.

Wie man Muster in IT-Events identifiziert

Nach einer ersten Suche in den Event-Daten kann ein Analyst das Tool verwenden, um die Ergebnisse in Event-Muster zu gruppieren. Da es die häufigsten Event-Typen aufzeigt, ist die Event-Musteranalyse besonders hilfreich, wenn eine Suche eine vielfältige Bandbreite von Events liefert.

Event-Korrelationstools beinhalten in der Regel Anomalieerkennung und andere Funktionen zur Musteridentifikation als Teil ihrer Benutzeroberfläche. Das Starten einer Musterfunktion zur Anomalieerkennung würde beispielsweise eine sekundäre Suche in einer Teilmenge der aktuellen Suchergebnisse auslösen, um diese auf gemeinsame Muster zu analysieren.

Die Muster basieren auf großen Event-Gruppen, um Genauigkeit zu gewährleisten. Sie sind nach Häufigkeit geordnet aufgelistet. Event-Korrelationstools ermöglichen es, eine Mustersuche als Ereignistyp zu speichern und einen Alarm auszulösen, der ausgelöst wird, wenn sie eine Anomalie oder Abweichung im Muster erkennen.

Gängige Techniken in der Event-Korrelation

Die Event-Korrelation nutzt verschiedene Techniken, um Zusammenhänge zwischen Ereignisdaten zu identifizieren und die Ursache eines Problems aufzudecken. Anstelle umständlicher manueller Prozesse verwendet Event-Korrelationssoftware Algorithmen des maschinellen Lernens, die gerade zur Identifizierung von Mustern und Problemursachen in riesigen Datenmengen hervorragend geeignet sind.

Dies sind einige der gängigen Techniken zur Ereigniskorrelation:

Zeitbasiert

Diese Technik untersucht, was unmittelbar vor oder während eines Ereignisses geschah, um Beziehungen im zeitlichen Ablauf und in der Reihenfolge der Ereignisse zu identifizieren. Der Benutzer definiert einen Zeitraum oder eine Latenzbedingung für die Korrelation.

Regelbasiert

Die regelbasierte Korrelation vergleicht Ereignisse mit spezifischen Variablen wie Zeitstempel, Transaktionstyp oder Kundenstandort. Für jede Variable müssen neue Regeln geschrieben werden, was diesen Ansatz für viele Firmen unpraktisch macht.

Musterbasiert

Dieser Ansatz kombiniert zeit- und regelbasierte Techniken, um Beziehungen zwischen Ereignissen zu finden, die einem definierten Muster entsprechen. Die musterbasierte Korrelation ist effizienter als ein regelbasierter Ansatz, erfordert jedoch ein Event-Korrelationstool mit integriertem maschinellem Lernen.

Topologiebasiert

Diese Technik ordnet Ereignisse der Topologie betroffener Netzwerkgeräte oder Anwendungen zu, was Benutzern ermöglicht, Vorfälle im Kontext ihrer IT-Umgebung leichter zu visualisieren.

Domänenbasiert

Ein domänenbasierter Ansatz erfasst Überwachungsdaten aus einzelnen Bereichen des IT-Betriebs, wie Netzwerkleistung oder Webanwendungen, und korreliert die Ereignisse. Ein Ereigniskorrelationstool kann auch Daten aus allen Bereichen sammeln und bereichsübergreifende Korrelationen durchführen.

Verlaufsbasiert

Diese Technik ermöglicht es, aus historischen Ereignissen zu lernen, indem neue Ereignisse mit vergangenen verglichen werden, um so Übereinstimmungen zu finden. Der verlaufsbasierte Ansatz ähnelt der musterorientierten Korrelation, kann jedoch nur identische Ereignisse vergleichen, während die musterorientierte Korrelation keine solchen Einschränkungen hat.

Vorteile der IT-Ereigniskorrelation

Die IT-Ereigniskorrelation hat viele Use Cases und Vorteile, wie etwa:

Cybersicherheit und Echtzeit-Sichtbarkeit sowie -Erkennung von Malware

IT-Teams können Überwachungsprotokolle von Antivirensoftware, Firewalls und anderen Sicherheitsmanagement-Tools korrelieren, um verwertbare Bedrohungsinformationen zu erhalten. Dies hilft bei der Identifizierung von Sicherheitsverstößen und der Erkennung von Bedrohungen in Echtzeit.

IT-Ereigniskorrelationssoftware kann auch in Security Information and Event Management (SIEM) integriert werden, indem eingehende Protokolle erfasst, korreliert und normalisiert werden, um Sicherheitsprobleme in der Umgebung leichter zu identifizieren. Dieser Prozess erfordert sowohl die SIEM-Software als auch eine separate Ereigniskorrelations-Engine.

Auf grundlegender Ebene sammelt und aggregiert SIEM die Protokolldaten, die in der gesamten IT-Infrastruktur einer Organisation generiert werden. Diese Daten stammen von Netzwerkgeräten, Servern, Anwendungen, Domänencontrollern und anderen uneinheitlichen Quellen in verschiedenen Formaten. Aufgrund der vielfältigen Herkunft gibt es nur wenige Möglichkeiten, die Daten zu korrelieren, um Trends oder Muster zu erkennen. Dies erschwert die Feststellung, ob ein ungewöhnliches Ereignis auf eine Sicherheitsbedrohung hinweist oder nur eine Anomalie darstellt.

Ereigniskorrelationssoftware kann diesen Prozess optimieren und vereinfachen sowie die Effizienz des SIEM verbessern.

Reduzierte IT-Betriebskosten

Die Ereigniskorrelation automatisiert notwendige, aber zeitaufwändige Netzwerkmanagementprozesse. Dies reduziert die Zeit, die Teams damit verbringen, wiederkehrende Warnungen zu verstehen, und schafft mehr Zeit für die Behebung von Bedrohungen und Problemen.

Höhere Effizienz

Manuelle Ereigniskorrelation ist arbeitsintensiv, zeitaufwändig und erfordert Fachwissen – Faktoren, die ihre Durchführung mit wachsender Infrastruktur zunehmend erschweren. Automatisierte Tools hingegen steigern die Effizienz und erleichtern die Skalierung, um sie an SLAs und Infrastruktur anzupassen.

Vereinfachte Compliance

Die Ereigniskorrelation erleichtert die kontinuierliche Überwachung aller IT-Infrastrukturen und die Erstellung von Berichten über Sicherheitsbedrohungen zur Einhaltung der gesetzlichen Vorschriften.

Reduziertes Rauschen

Von den tausenden Netzwerkereignissen, die täglich auftreten, sind einige schwerwiegender als andere. Ereigniskorrelationssoftware kann schnell die Fülle von Vorfällen und Ereignissen durchsuchen, um die kritischsten zu bestimmen und sie als Hauptprioritäten einzustufen.

Im Wesentlichen hilft die IT-Ereigniskorrelation Unternehmen, die Zuverlässigkeit ihrer IT-Infrastruktur sicherzustellen. Jedes IT-Problem kann die Fähigkeit eines Unternehmens beeinträchtigen, seine Kunden zu bedienen und Umsatz zu generieren. Laut einem Bericht von 2022 führten über 60 % der Ausfälle zu Gesamtverlusten von mindestens 90.000 Euro. Die Ereigniskorrelation hilft, diese Ausfallkosten zu mindern, indem sie die Zuverlässigkeit der Infrastruktur erhöht.

Unterstützung der Netzwerksicherheit

Die Ereigniskorrelation kann die Netzwerksicherheit unterstützen, da dabei große Mengen an Event-Daten analysiert und Beziehungen oder Muster identifiziert werden können, die unter Umständen auf Sicherheitsbedrohungen hindeuten.

Ein Ereigniskorrelationstool kann die aus Infrastrukturquellen erfassten Daten abbilden und kontextualisieren, um verdächtige Muster in Echtzeit zu identifizieren. Einige Ereigniskorrelationstools erstellen auch Korrelationsberichte für häufige Angriffsarten, einschließlich Bedrohungen für Benutzerkonten, Datenbanken, Windows und Linux sowie Ransomware und andere.

Auswahl der richtigen Ereigniskorrelationssoftware

Für den Einstieg in die Ereigniskorrelation benötigen Sie zunächst eine Ereigniskorrelationslösung, die die spezifischen Anforderungen Ihres Unternehmens erfüllt. Berücksichtigen Sie bei der Bewertung der einzelnen Ereigniskorrelatoren folgende Aspekte:

Benutzererfahrung

Wie bei jeder neuen Software ist es wichtig zu berücksichtigen, wie leicht oder schwer es für Benutzer sein wird, sie zu erlernen, zu verstehen und zu verwenden. Ein guter Ereigniskorrelator verfügt über eine moderne Benutzeroberfläche mit intuitiver Navigation und eine Managementkonsole, die sich in die IT-Infrastruktur integriert. Die integrierten Analysefunktionen sollten einfach einzurichten und zu verstehen sein, und das Tool sollte sich problemlos in die besten Analysesysteme von Drittanbietern integrieren lassen.

Merkmale und Funktionalität

Es ist entscheidend zu wissen, welche Datenquellen ein Datenkorrelator in welchen Formaten verarbeiten kann. Wichtig ist auch zu betrachten:

- Welche Arten von Ereignissen das Tool korrelieren kann (Überwachung, Observability, Änderungen usw.)

- Welche Schritte es zur Verarbeitung von Ereignisdaten unternimmt (Normalisierung, Deduplizierung, Ursachenanalyse usw.)

- Die Fähigkeit, angemessene, entsprechende Aktionen auszulösen (wie automatisierte Behebung)

Fähigkeiten im Bereich maschinelles Lernen und Anomalieerkennung

Auch wenn man kein Datenwissenschaftler sein muss, um einen Ereigniskorrelator zu nutzen, hilft ein grundlegendes Verständnis des maschinellen Lernens bei der fundierten Kaufentscheidung. Es gibt im Wesentlichen zwei Arten des maschinellen Lernens: überwachtes und unüberwachtes.

Überwachtes maschinelles Lernen verwendet einen strukturierten Datensatz mit Beispielen bekannter, spezifischer Ergebnisse, um den Algorithmus zu leiten. Dem Algorithmus wird mitgeteilt, welche Variablen zu analysieren sind, und er gibt Rückmeldung über die Genauigkeit seiner Vorhersagen. Auf diese Weise wird der Algorithmus mit vorhandenen Daten "trainiert", um das Ergebnis neuer Daten vorherzusagen.

Unüberwachtes maschinelles Lernen hingegen untersucht Daten ohne Bezug zu bekannten Ergebnissen. Dies ermöglicht die Identifizierung bisher unbekannter Muster in unstrukturierten Daten und deren Gruppierung nach Ähnlichkeiten. Maschinell generierte Datenformate variieren stark, von strukturierten Syslog-Daten bis hin zu unstrukturierten mehrzeiligen Anwendungsdaten. Daher ist es unerlässlich, dass ein Korrelator sowohl überwachtes als auch unüberwachtes maschinelles Lernen unterstützt.

Stelle sicher, dass der Korrelator für euren Technologie-Stack sinnvoll ist

Zusätzlich zu diesen Kriterien sollten Sie auch prüfen, ob der Ereigniskorrelator Ihrer Wahl mit den Tools und Partnern integriert werden kann, mit denen Sie momentan arbeiten. Darüber hinaus sollte die gewählte Korrelationslösung Sie auch dabei unterstützen, für Ihr Unternehmen oder Ihre Branche geltende Compliance-Anforderungen zu erfüllen, und zuverlässigen Kunden-Support bieten.

Nach Ihrem Einstieg in die Ereigniskorrelation finden Sie Tipps zur Optimierung Ihrer Verfahren im Blog über Best Practices für die Ereigniskorrelation.

Ereigniskorrelation bringt Ordnung in eure Infrastruktur

Die Hinweise auf Leistungsprobleme und Sicherheitsbedrohungen in eurer Umgebung finden sich in euren Ereignisdaten. IT-Systeme können jedoch täglich Terabytes an Daten erzeugen, was es praktisch unmöglich macht zu bestimmen, welche Ereignisse Handlungsbedarf erfordern und welche nicht. Ereigniskorrelation ist der Schlüssel, um eure Warnmeldungen zu verstehen und schneller sowie effektiver Korrekturmaßnahmen zu ergreifen. Sie kann euch helfen, eure IT-Umgebung besser zu verstehen und sicherzustellen, dass sie stets euren Kunden und eurem Unternehmen dient.

Ihr habt einen Fehler entdeckt oder eine Anregung? Bitte lasst es uns wissen und schreibt eine E-Mail an ssg-blogs@splunk.com.

Dieser Beitrag spiegelt nicht zwingend die Position, Strategie oder Meinung von Splunk wider.

Ähnliche Artikel

Über Splunk

Weltweit führende Unternehmen verlassen sich auf Splunk, ein Cisco-Unternehmen, um mit unserer Plattform für einheitliche Sicherheit und Observability, die auf branchenführender KI basiert, kontinuierlich ihre digitale Resilienz zu stärken.

Unsere Kunden vertrauen auf die preisgekrönten Security- und Observability-Lösungen von Splunk, um ihre komplexen digitalen Umgebungen ungeachtet ihrer Größenordnung zuverlässig zu sichern und verbessern.